You are on Italy website. Change region to view location-specific content:

Global

English

Select another region

Scegli la regione e la lingua

Globale

- Americhe

- Asia-Pacifico

- Europa, Medio Oriente e Africa

- Globale

Proteggi le superfici di attacco più vulnerabili dei tuoi clienti

Approfitta di quasi 300 integrazioni aggiuntive per il tuo stack di tecnologie

I primi beneficiari delle innovazioni e delle nuove linee di prodotto sono i nostri Partner, che supportiamo anche con formazione tecnica, di marketing e commerciale tramite l'Acronis Partner Program. Come leader sul mercato della Cyber Security per gli MSP, Acronis persegue il tuo successo e non entra in competizione con te per la tua clientela.

Se la tua organizzazione ha un'infrastruttura IT complessa o risorse IT limitate, Acronis Professional Services può fornirti assistenza per la progettazione, l'integrazione, l'implementazione e la gestione continua della tua soluzione Acronis.

Con Acronis, centralizzare il consolidamento e la gestione dei servizi è facile e accessibile come mai prima d'ora. Espandi la tua offerta e fornisci ai clienti protezione completa, misure di difesa per le organizzazioni e un'autentica resilienza operativa per i clienti e i loro dati, per contrastare le minacce digitali moderne.

Rilevamento basato sull'analisi comportamentale | |||

Vulnerability assessment | |||

Controllo dei dispositivi | |||

Backup a livello di file e di sistema | |||

Raccolta di inventari (con RMM) | |||

Patch RMM (con RMM) | |||

#CyberFit Score (valutazione del profilo di sicurezza) | |||

Connessione remota (con RMM) | |||

Correzione con ripristino dell'immagine incluso | |||

Continuità operativa (con Disaster Recovery) | |||

Protezione GenAI: monitoraggio dell'uso | |||

Filtraggio degli URL | |||

Prevenzione degli exploit | |||

Feed di informazioni sulle minacce in tempo reale | |||

Threat hunting – Accesso in anteprima | |||

Whitelist automatizzate e ottimizzabili basate sulla profilazione | |||

Raccolta dei dati forensi | |||

Monitoraggio degli eventi | |||

Correlazione automatizzata degli eventi | |||

Assistente GenAI (Acronis Copilot – Accesso in anteprima) | |||

Prioritizzazione delle attività sospette | |||

Riepilogo dei problemi generato da AI | |||

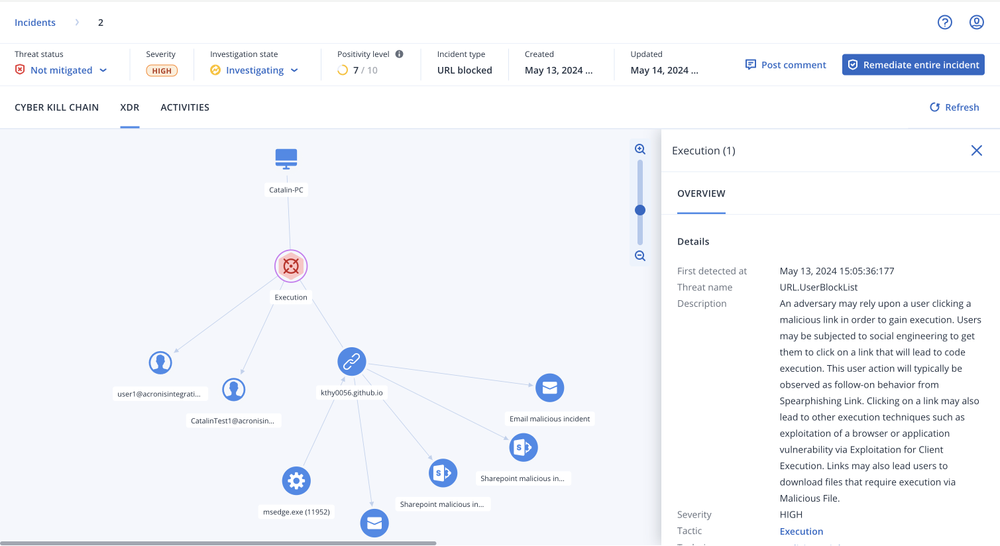

Visualizzazione e interpretazione automatizzate della catena di attacco del framework MITRE ATT&CK® | |||

Risposta agli incidenti con un solo clic | |||

Contenimento completo delle minacce con quarantena e isolamento degli endpoint | |||

Playbook di risposta automatica | |||

Ricerca intelligente degli Indicatori di Compromissione, anche per le minacce emergenti | |||

Rollback specifico in base all'attacco | |||

Protezione dal ransomware con rollback automatico | |||

Integrazione con le app di Microsoft 365 (SharePoint, OneDrive, Teams, Outlook, Entra ID) | |||

Integrazione con Email Security (telemetria delle e-mail) | |||

Integrazione con la sicurezza delle app di collaborazione (telemetria delle app Microsoft 365) | |||

Eliminazione di allegati o URL dannosi nelle e-mail | |||

Ricerca di allegati pericolosi in tutte le caselle di posta | |||

Blocco degli indirizzi e-mail dannosi | |||

Blocco di tutte le sessioni utente | |||

Reimpostazione forzata della password dell'account utente al successivo accesso | |||

Sospensione dell'account utente | |||

Servizio MDR | |||

API pubblica per EDR |

Acronis gestisce una rete globale di data center cloud progettata per garantire un elevato livello di sicurezza, protezione e accessibilità.

Il browser non è supportato.

Il nuovo sito web non è compatibile con questa versione del browser. Il problema può essere risolto facilmente. Per visitare il sito web completo, è infatti sufficiente aggiornare ora il browser.