Blocca le fughe di dati alla radice con funzionalità complete di prevenzione della perdita di dati (DLP) degli endpoint

Nessuna fuga di dati passa inosservata

- ContentLock

Controllo degli Appunti

Blocca le fughe di dati sul nascere, quando i dati vengono trasferiti tra le applicazioni e i documenti. Controlla l'accesso degli utenti agli oggetti di dati di tipo diverso copiati negli Appunti (anche per i dispositivi BYOD reindirizzati) e filtra i dati testuali con policy DLP con riconoscimento del contenuto. - Universal

Controllo delle acquisizioni dello schermo

Previeni il furto di dati bloccando la cattura di screenshot tramite Windows PrintScreen o le funzionalità di acquisizione dello schermo di app di terze parti per determinati utenti o gruppi. I dati testuali nelle immagini dello schermo acquisite possono essere estratti e filtrati in base a policy DLP con riconoscimento del contenuto. - ContentLock

Controllo del tipo di file effettivo

Acronis DeviceLock DLP esamina il contenuto binario di un file per determinarne il tipo effettivo, indipendentemente dal nome e dall'estensione. Ciò consente di controllare l'accesso a oltre 5.300 tipi di file per supporti rimovibili nell'ambito dell'analisi dei contenuti, oppure per il pre-filtraggio delle copie shadow per ridurre il volume dei dati acquisiti.

Potenti funzionalità di controllo con riconoscimento del contenuto

- Universal

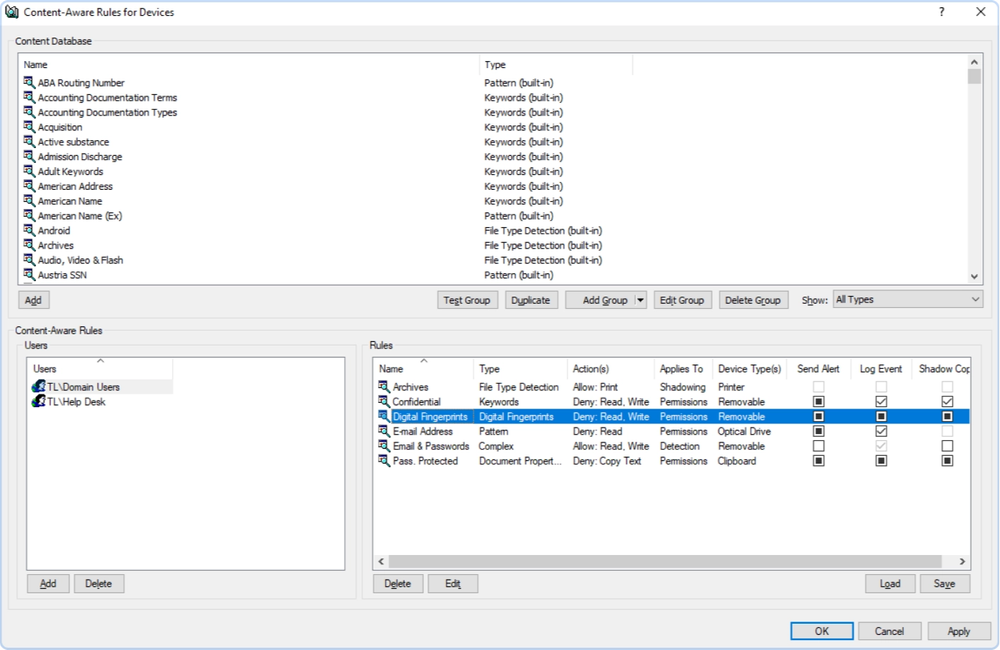

Filtraggio dei contenuti

Previeni la fuga di contenuti sensibili mediante l'analisi e il filtraggio del contenuto testuale e binario dei dati trasferiti o a cui è stato eseguito l'accesso tramite canali locali e di rete. Il filtraggio dei contenuti consente inoltre di riconoscere e utilizzare le etichette di classificazione assegnate ai documenti e ai file dai prodotti Boldon James Classifier. - Universal

Riconoscimento ottico dei caratteri (OCR)

Previeni la fuga di dati sensibili in formato grafico con un motore OCR integrato che estrae e ispeziona frammenti di testo da più di 30 formati grafici in oltre 30 lingue riconosciute, anche per gli endpoint al di fuori della rete aziendale. Riduci il carico sulla rete con un'architettura OCR distribuita. - Local sync

Controllo del tipo di file effettivo

Acronis DeviceLock DLP esamina il contenuto binario di un file per determinarne il tipo effettivo, indipendentemente dal nome e dall'estensione. Ciò consente di controllare l'accesso a oltre 5.300 tipi di file per supporti rimovibili nell'ambito dell'analisi dei contenuti, oppure per il pre-filtraggio delle copie shadow per ridurre il volume dei dati acquisiti.

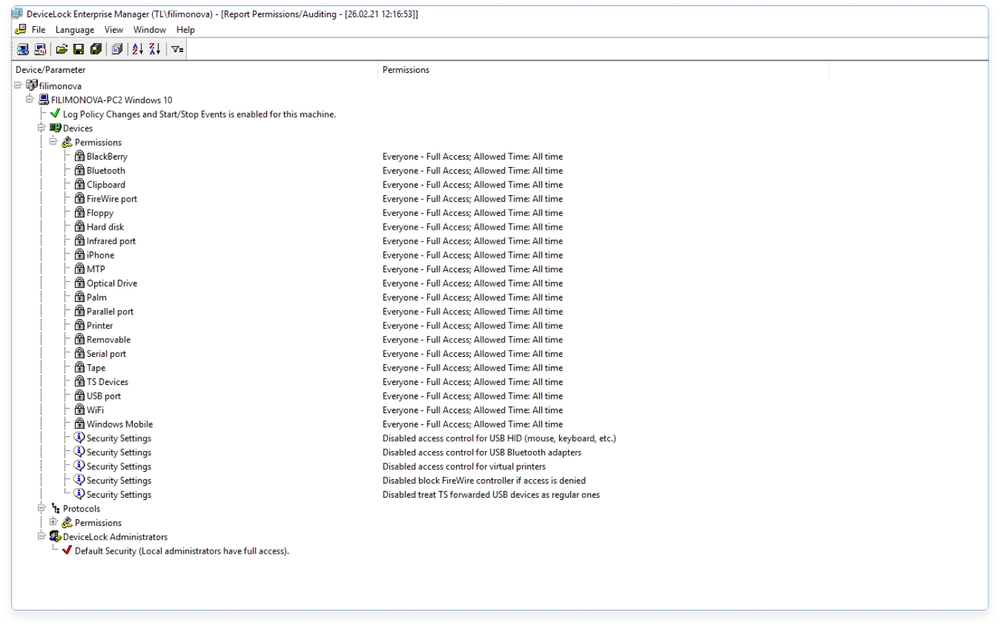

Gestione e deployment centralizzati

Semplifica i processi di deployment e gestione della DLP, tipicamente onerosi in termini di lavoro e risorse, scegliendo tra una serie flessibile di console di gestione centralizzata che presentano la stessa interfaccia utente. A seconda dell'ambiente IT dell'organizzazione, le PMI o le grandi aziende possono scegliere la console più adatta alle loro esigenze.

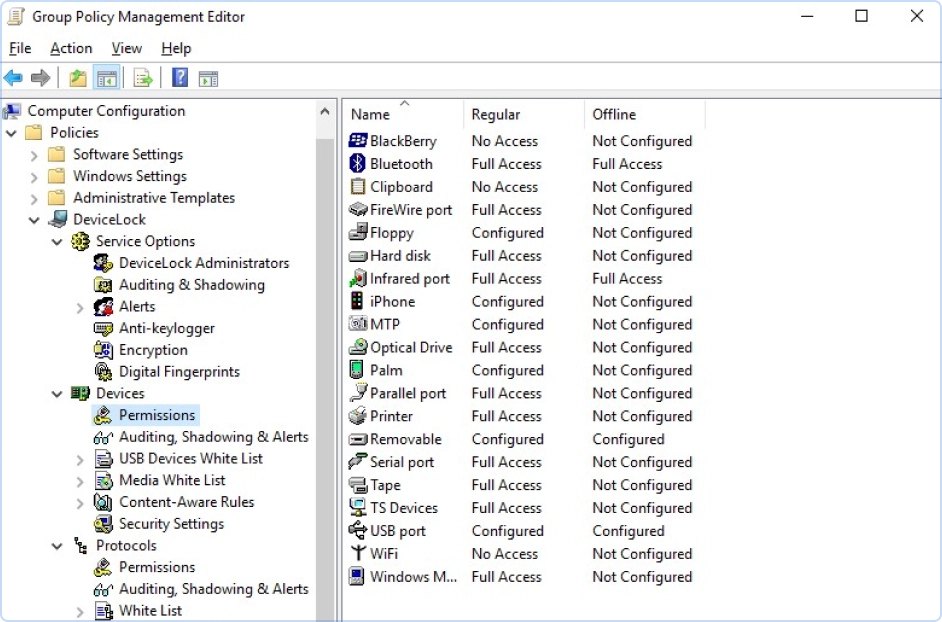

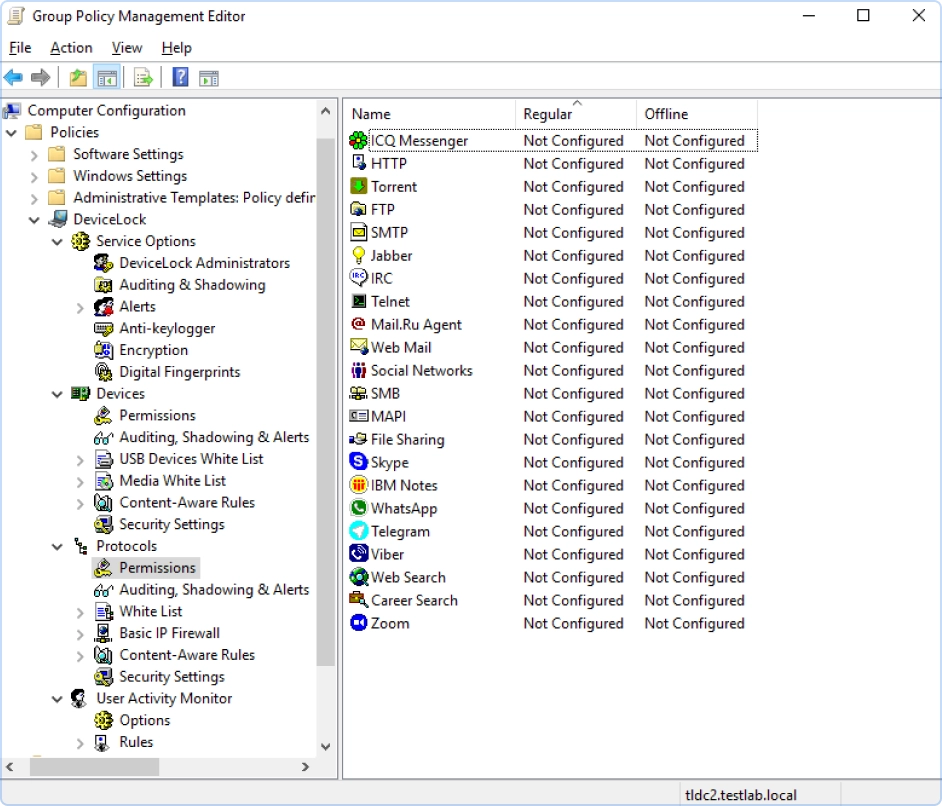

- Integrazione di Active DirectoryRiduci i tempi di formazione e il carico amministrativo con una console basata sullo snap-in personalizzato Acronis DeviceLock MMC per la Console di Gestione Criteri di gruppo Microsoft utilizzata come interfaccia di Criteri di gruppo di Active Directory. Questa integrazione nativa consente la distribuzione e la gestione completa degli agenti Acronis DeviceLock DLP tramite Criteri di gruppo.

- Ambienti non Active DirectoryNegli ambienti non AD, la gestione viene effettuata mediante Acronis DeviceLock Enterprise Manager, un'applicazione nativa di Windows eseguita su un computer separato. Le policy DLP vengono distribuite a tutti gli agenti in modalità push o pull tramite Acronis DeviceLock Enterprise Server (DLES).

- Installazioni senza directoryIn ambienti IT di questo tipo, ad esempio in una rete Windows per Workgroup, così come per la gestione di Acronis DeviceLock Discovery, lo snap-in personalizzato Acronis DeviceLock MMC può essere utilizzato per gestire in remoto gli agenti a seconda degli endpoint.

Protezione proattiva

- Universal

Protezione dalle manomissioni

Garantisci la conformità dei processi impedendo la manomissione delle impostazioni delle policy DLP a livello locale su endpoint protetti, anche da parte di utenti con privilegi di amministratore sul sistema locale. Solo gli amministratori Acronis DeviceLock DLP designati possono disinstallare o aggiornare l'agente o modificare le policy DLP. - Universal

Sicurezza di stampa

Controlla le operazioni di stampa locale e di rete dagli endpoint Windows applicando policy DLP per l'accesso degli utenti e per il contenuto dei documenti stampati sulle stampanti di rete, locali e virtuali. Garantisci una maggiore sicurezza dei dati intercettando e ispezionando le operazioni di spooling di stampa, creando whitelist per le stampanti collegate tramite USB ed effettuando lo shadowing dei dati di stampa. - Universal

Riconoscimento della rete

Gli amministratori possono definire diverse policy DLP online o offline per lo stesso utente o gruppo di utenti. Ad esempio, un'impostazione ragionevole e spesso necessaria per il laptop di un utente mobile è quella di disabilitare il Wi-Fi quando il dispositivo è collegato alla rete aziendale e di abilitarlo quando è scollegato.

Creazione di whitelist

Consenti controlli granulari sull'accesso ai dati e sulle operazioni di trasferimento grazie alla possibilità di gestire le esclusioni dalle regole DLP generali sfruttando un'ampia gamma di funzionalità per la creazione di whitelist.

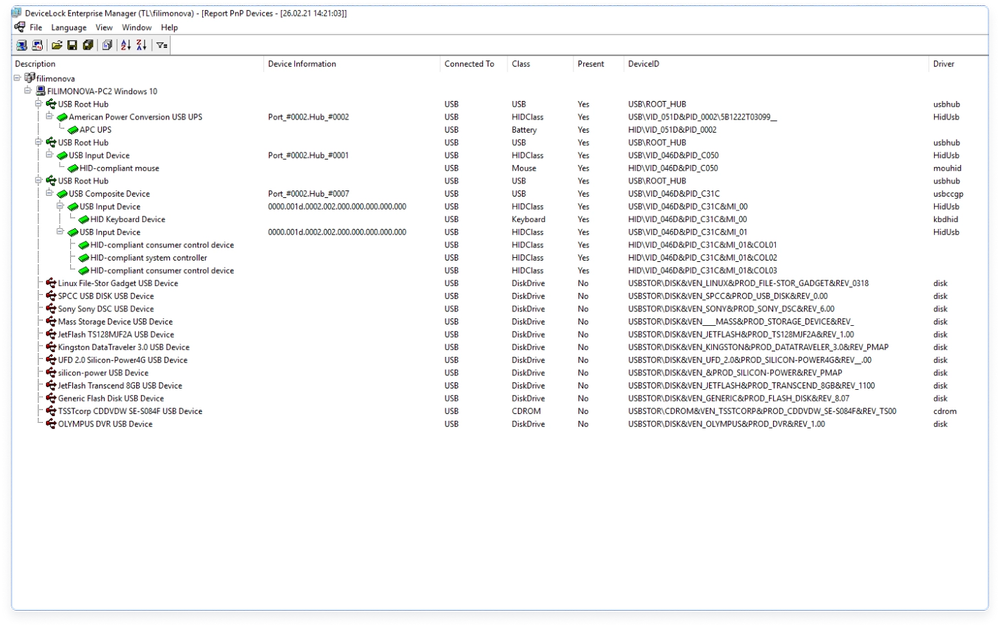

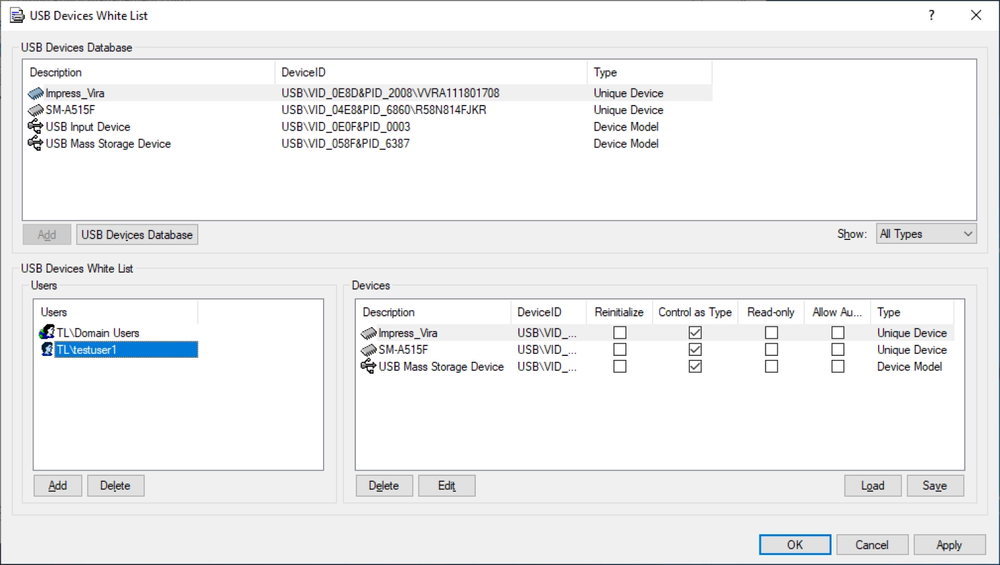

- CoreWhitelist per dispositivi USBConsente agli amministratori di concedere l'autorizzazione per l'accesso alla porta USB a un modello specifico di dispositivi o a un dispositivo particolare dotato di un identificatore univoco, come un numero di serie, e di bloccare l'accesso a tutti gli altri dispositivi.

- CoreWhitelist per supportiSemplifica la distribuzione del software consentito autorizzando l'uso di specifici dischi DVD, BD e CD-ROM identificati in modo univoco tramite firma dei dati. Controlla in modo granulare gli utenti autorizzati e i gruppi che possono accedervi.

- CoreWhitelist temporanea per supporti USBPer l'utilizzo di dispositivi USB su endpoint al di fuori della rete aziendale, è possibile fornire l'accesso a un dispositivo collegato tramite USB inviando un codice di accesso all'utente in modo non programmato, anziché attraverso le regolari procedure di autorizzazione di Acronis DeviceLock DLP.

- NetworkLockWhitelist per protocolliConsente di creare whitelist per comunicazioni di rete specifiche e di definire l'applicazione a tali comunicazioni di regole con riconoscimento del contenuto in base a fattori quali indirizzo IP, intervallo di indirizzi, subnet mask, porte di rete e loro intervalli, protocolli e applicazioni di rete, traffico protetto con crittografia SSL, risorse web (URL), indirizzi e-mail del mittente o del destinatario e identificatori inclusi nei messaggi istantanei.

Migliore conformità dei processi

- Universal

DLP virtuale

Previeni le fughe di dati dai dispositivi BYOD durante l'utilizzo delle principali soluzioni di virtualizzazione remota. Eseguito su un host VDI o su un server di terminale, Acronis DeviceLock DLP applica controlli con riconoscimento del contesto e del contenuto sugli scambi di dati tra lo spazio di lavoro virtuale e il dispositivo BYOD, le sue periferiche locali e la rete. - Core

Integrazione della crittografia per i supporti rimovibili

Migliora la sicurezza dei dati durante la copia delle informazioni su supporti rimovibili consentendo il caricamento dei dati solo su supporti rimovibili crittografati utilizzando le soluzioni integrate migliori del settore. Crea whitelist selettive per i supporti USB crittografati per garantire una maggiore conformità interna. - Universal

Invio di avvisi

Riduci i tempi di reazione grazie a notifiche in tempo reale sulle attività degli utenti sensibili alla DLP eseguite sugli endpoint protetti all'interno e all'esterno della rete aziendale. Acronis DeviceLock DLP fornisce ai sistemi SIEM e agli amministratori funzionalità di avviso basate su SNMP, SYSLOG e SMTP.

Raccolta completa di registri per una maggiore visibilità

- Universal

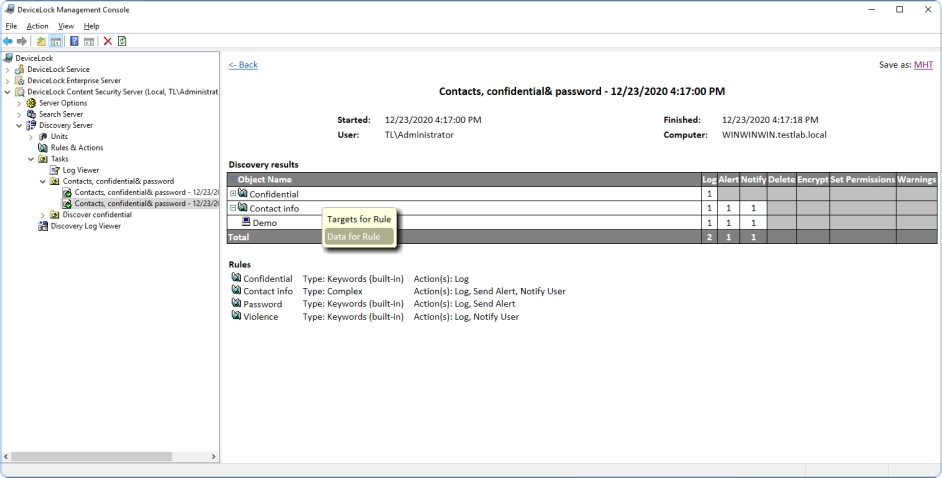

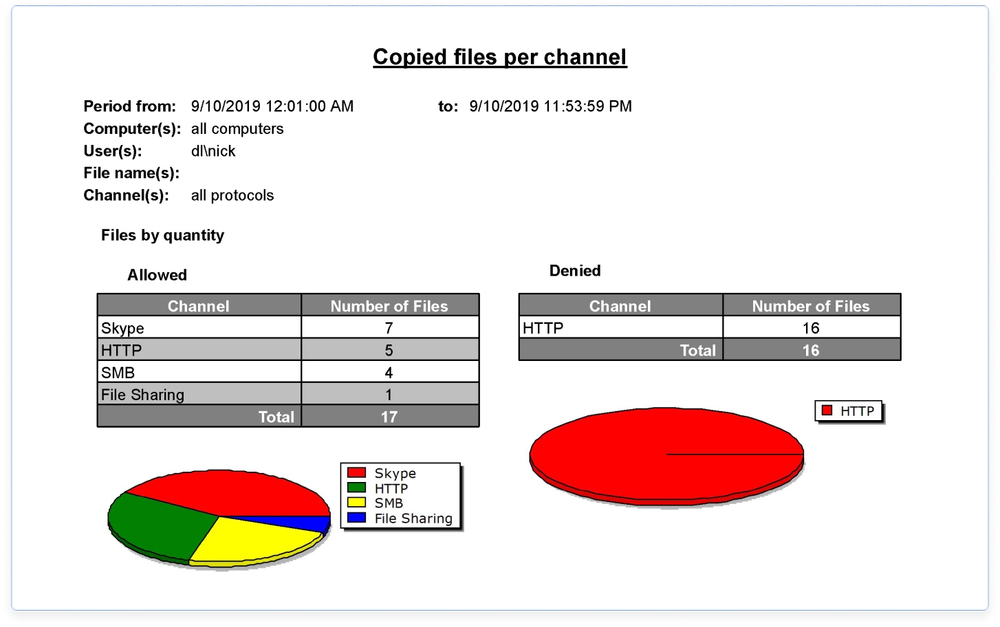

Audit

Monitora le attività degli utenti e dei file per determinati tipi di dispositivi, porte e risorse di rete su un computer e raccogli registri con indicatore data e ora GMT a livello centrale in un database Microsoft SQL o Postgres. Esegui il pre-filtraggio delle attività di audit per evento e contesto. I registri di audit possono essere esportati in numerosi formati di file standard per essere utilizzati in altri strumenti di creazione di report. - Core

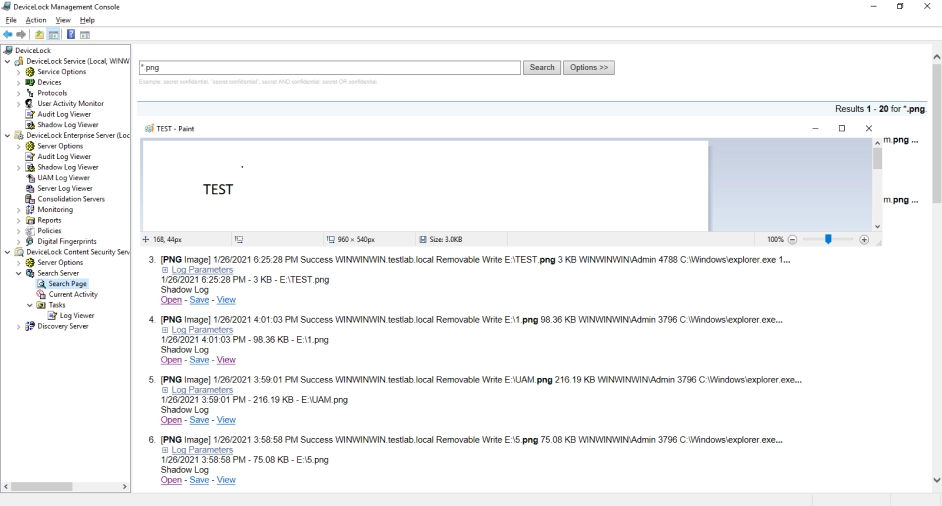

Shadowing dei dati

Abilita la verifica della conformità della sicurezza, le indagini sugli incidenti e l'informatica forense eseguendo il mirroring dei dati trasferiti senza autorizzazione tramite canali locali e di rete. Sfrutta lo shadowing dei dati attivato in base al contenuto e al contesto delle operazioni. Esegui il pre-filtraggio delle attività di shadowing per il bilanciamento del carico di rete. - Universal

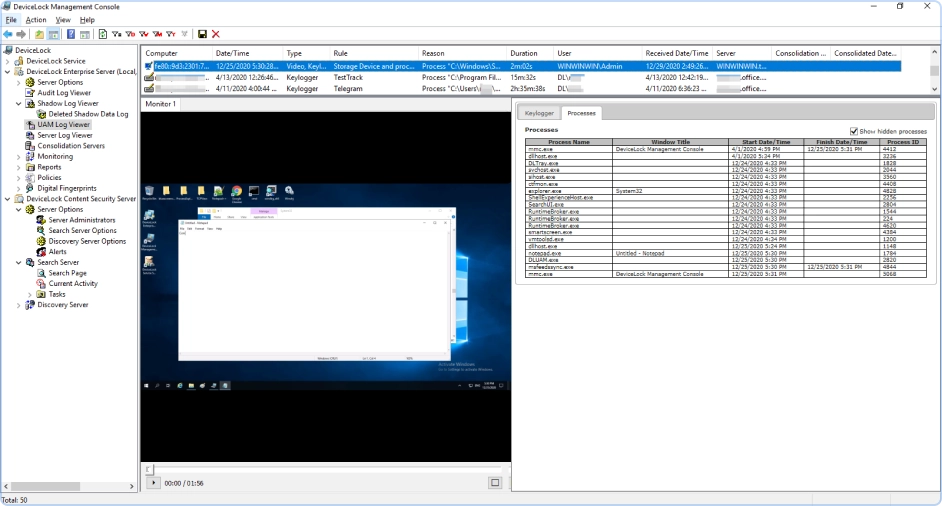

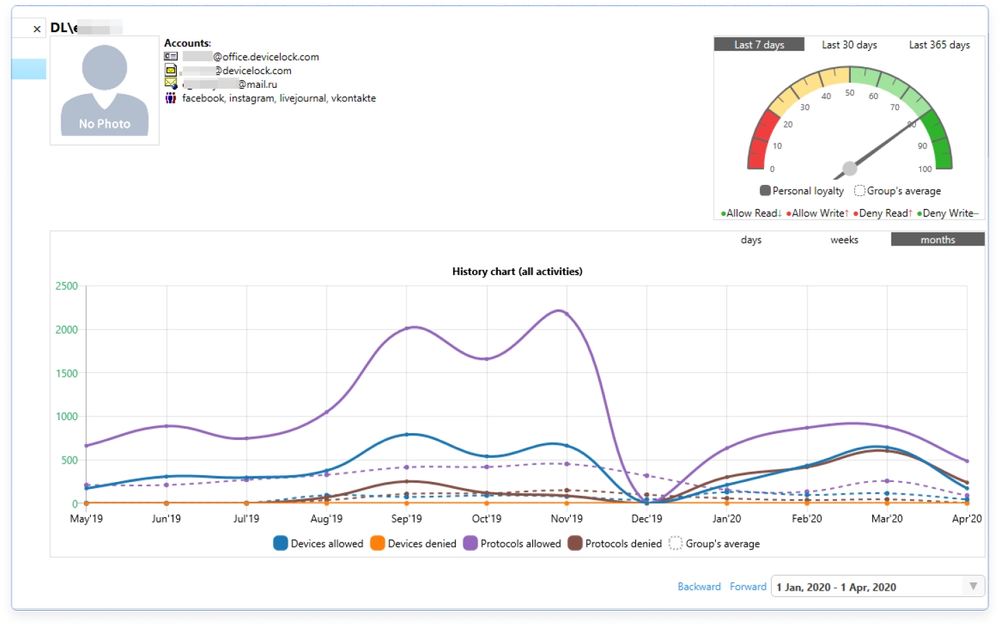

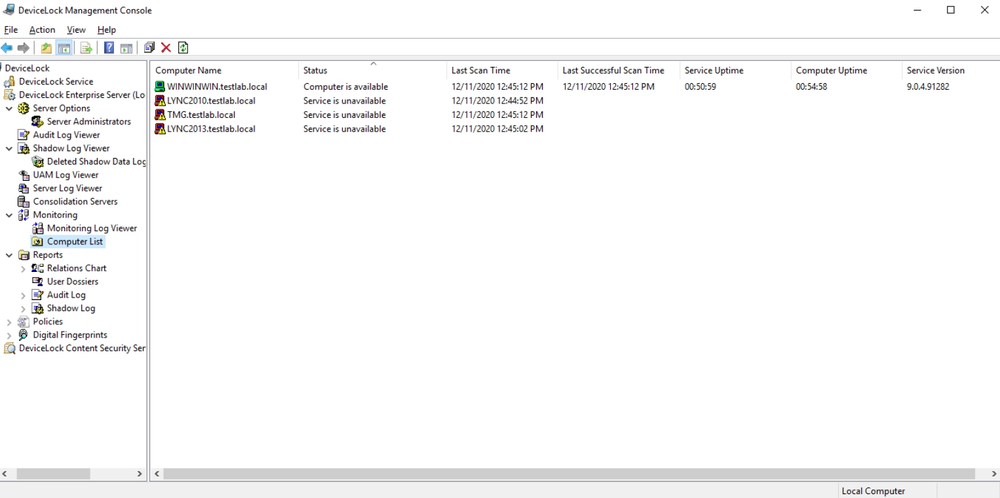

Monitoraggio

Utilizza Acronis DLES per monitorare i computer remoti in tempo reale e controllare lo stato degli agenti, la coerenza alle policy e la loro integrità e includere informazioni nel registro di monitoraggio. Definisci una policy principale da applicare a computer remoti selezionati nel caso in cui utilizzino policy DLP obsolete o danneggiate.

- CoreProtezione dai keyloggerPrevieni la perdita di credenziali e dati rilevando i keylogger USB e bloccandone le attività. Acronis DeviceLock DLP offusca le pressioni dei tasti sulle tastiere PS/2 e costringe i keylogger PS/2 a registrare voci casuali invece delle digitazioni effettive.

- UniversalSupporto RSoPOttieni una visibilità maggiore sulla sicurezza dei dati utilizzando lo snap-in standard del Gruppo di criteri risultante di Windows per visualizzare le policy DLP attualmente applicate e per prevedere quali policy verrebbero applicate in una determinata situazione.

- UniversalShaping del trafficoRiduci il carico sulla rete utilizzando una funzionalità di qualità del servizio (QoS) che permette di definire limiti di larghezza di banda per l'invio di registri di audit e shadowing dagli agenti Acronis DeviceLock ad Acronis DeviceLock Enterprise Server.

- UniversalCompressione dei flussiRiduci le dimensioni dei trasferimenti di dati e il carico sulla rete grazie alla possibilità di comprimere i registri di audit e i dati di shadowing estratti dagli endpoint dal servizio Acronis DeviceLock Enterprise Server.

- UniversalSelezione del server ottimalePer un trasferimento ottimale dei registri di audit e di shadowing al database centrale dei registri, gli agenti Acronis DeviceLock possono scegliere automaticamente l'Acronis DeviceLock Enterprise Server più rapido tra un elenco di server disponibili.

Acronis DeviceLock DLP

Il 72% dei dipendenti condivide informazioni sensibili. Previeni la perdita dei tuoi dati.

Acronis DeviceLock DLP funziona senza connessione Internet?

Sono disponibili due gruppi di policy DLP, Regular e Offline, che vengono applicate automaticamente a un endpoint controllato dagli agenti Acronis DeviceLock DLP a seconda del suo stato di rete. La policy Offline può essere attivata dal laptop utilizzando l'autenticazione delle credenziali di Windows nella cache o mediante conferma, nel caso in cui sia in grado di connettersi a uno qualsiasi degli Acronis DeviceLock Enterprise Server noti o qualora venga utilizzato in modalità cablata o non cablata.

Acronis DeviceLock DLP supporta il funzionamento in "modalità passiva", ovvero senza limitare il trasferimento dei dati ma creando registri e copie shadow?

Sì, Acronis DeviceLock DLP è in grado di funzionare in qualsiasi modalità impostata dall'amministratore. In questo caso parliamo anche di "modalità di osservazione".

Se l'accesso alle porte, ai dispositivi o ai protocolli di rete non è bloccato o filtrato da una policy in base ai contenuti, la policy di registrazione e shadowing dei dati può eseguire registrazioni in modalità attiva e conservare i record nei registri di audit e shadowing in "modalità passiva".

Se è attiva una policy di accesso restrittiva, la soluzione DLP di Acronis blocca il trasferimento e impedisce la fuga di dati da un endpoint controllato in tempo reale.

È disponibile un'opzione per configurare varie policy di controllo degli accessi per i laptop all'interno e all'esterno della rete aziendale?

Sì, Acronis DeviceLock DLP supporta varie policy di sicurezza all'interno e all'esterno della rete aziendale. In questo modo, è possibile applicare una policy quando il laptop è protetto dal firewall o è all'interno della rete perimetrale e una policy completamente diversa quando si trova all'esterno della rete aziendale, rafforzando così la sicurezza DLP.

Il browser non è supportato.

Il nuovo sito web non è compatibile con questa versione del browser. Il problema può essere risolto facilmente. Per visitare il sito web completo, è infatti sufficiente aggiornare ora il browser.