You are on Germany website. Change region to view location-specific content:

Global

English

Select another region

Wählen Sie Ihre Region und Sprache

Weltweit

- Americas

- Asien-Pazifik-Raum

- Europa, Naher Osten und Afrika

- Weltweit

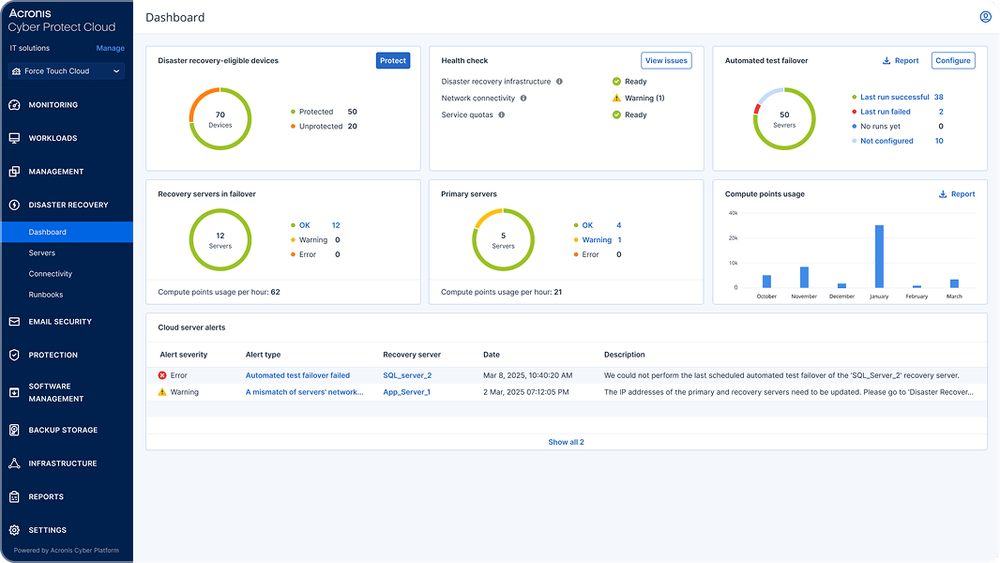

Profitieren Sie von Disaster Recovery Fähigkeiten, die mehr Schutz bieten als jede andere Lösung. Mit Acronis können Sie auf unkomplizierte Weise Disaster Recovery-Pläne entwickeln, die zudem mit modernsten Cyber Protection-Fähigkeiten ergänzt werden können.

Datei-, Laufwerk- und Applikations-Backup | ||

Lokale Wiederherstellungen mit Instant Restore | ||

Test-Failover | ||

Automatisierte Test-Failover | ||

'Nur Cloud'-VPN-Verbindung | ||

Produktions- und Test-Failover in die Acronis Cloud | ||

Deployment-Option ohne VPN | ||

IPsec-Multisite-VPN-Unterstützung, L2-Site-to-Site-OpenVPN | ||

Zahlreiche Vorlagen | ||

Runbooks | ||

Benutzerdefinierte DNS-Konfiguration |

Sorgen Sie dafür, dass Ihre Kunden selbst bei einem Desaster in wenigen Minuten wieder betriebsbereit sein können, indem Sie geschützte Systeme in der Acronis Cloud hochfahren und überall wiederherstellen können. Durch diese Prozedur kann die umgehende Verfügbarkeit aller geschäftskritischen Daten gewährleistet werden. Sorgen Sie für einfache, reibungslose Disaster Recovery-Abläufe und steigern Sie deren Effizienz durch Orchestrierung, Runbooks und automatisierbare Failover-Prozesse.

Acronis Disaster Recovery unterstützt eine breite Palette von Plattformen, die von MSPs und ihren Kund:innen genutzt werden. Mit nur einer einzigen Konsole können Sie physische und virtuelle Workloads in modernen und Legacy-Umgebungen schützen und wiederherstellen.

Microsoft Workloads

Linux

Virtualisierungsplattformen

Im schnelllebigen Gesundheitswesen ist es von höchster Bedeutung, Patientendaten vertraulich zu behandeln und zu schützen. Acronis hilft Gesundheitsdienstleistern dabei, ihre vertraulichen Daten zu schützen, und stellt die Einhaltung der HIPAA-Vorgaben sicher. Wir bieten zuverlässigen Schutz von medizinischen Anwendungen mit Patientendaten, damit sich Ihre Kunden auf das Wichtigste konzentrieren können – eine hervorragende Patientenversorgung.

Wenn Ihr Unternehmen eine komplexe IT-Infrastruktur hat oder nur über begrenzte IT-Ressourcen verfügt, können Sie über die Acronis Professional Services eine Unterstützung für Design, Integration, Implementierung und Betrieb Ihrer Acronis-Lösung erhalten.

Acronis betreibt ein globales Netzwerk von Cloud-Rechenzentren, das auf ein Höchstmaß an Sicherheit, Schutz und Zugänglichkeit ausgelegt ist.

Die Acronis Academy liefert das Wissen, das das Volumen der Supportanrufe reduziert, den Umsatz steigert und Ihr gesamtes Unternehmen stärkt.

Benötigen Sie Hilfe?

Es tut uns leid, aber Ihr Browser wird nicht unterstützt.

Es scheint, dass unsere neue Website mit der derzeitigen Version Ihres Browsers nicht kompatibel ist. Das lässt sich jedoch leicht beheben! Um unsere komplette Website sehen zu können, müssen Sie einfach nur ein Update Ihres Browsers durchführen.