You are on Germany website. Change region to view location-specific content:

Global

English

Select another region

Wählen Sie Ihre Region und Sprache

Weltweit

- Americas

- Asien-Pazifik-Raum

- Europa, Naher Osten und Afrika

- Weltweit

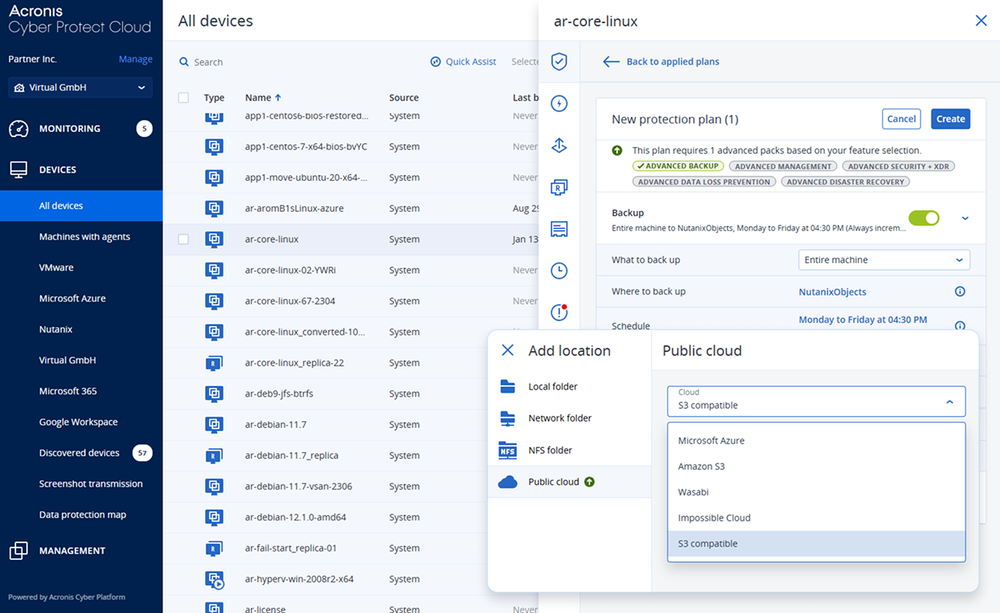

Acronis bietet einen modernen Backup Service, der speziell für MSPs entwickelt wurde. Er schützt alle Workloads, lässt sich in Sicherheits- und Disaster Recovery-Lösungen integrieren und hilft Ihnen, Ausfallzeiten für all Ihre Kund:innen auf ein Minimum zu reduzieren. Die Verwaltung erfolgt über eine einzige Plattform, die entwickelt wurde, um Abläufe zu vereinfachen und wiederkehrende Einnahmen zu steigern.

Acronis Cyber Protect Cloud unterstützt MSPs dabei, ihren Kund:innen mit geringem Aufwand einen höheren Mehrwert zu bieten.

Für MSPs

Für ihre Endkund:innen

Acronis Cyber Protect Cloud ist eine mandantenfähige Plattform, die Backup-, Sicherheits- und Verwaltungsfunktionen vereint. Sie wurde gemäß dem NIST Cybersecurity Framework entwickelt.

Betriebliche Vorteile für MSPs

Sicherheits- und Compliance-Aspekte

Benötigen Sie Hilfe?

Es tut uns leid, aber Ihr Browser wird nicht unterstützt.

Es scheint, dass unsere neue Website mit der derzeitigen Version Ihres Browsers nicht kompatibel ist. Das lässt sich jedoch leicht beheben! Um unsere komplette Website sehen zu können, müssen Sie einfach nur ein Update Ihres Browsers durchführen.