Während der herkömmliche Malwareschutz auf einem klassischen signaturbasierten Ansatz beruht, verwendet der erweiterte Malwareschutz einen mehrschichtigen Ansatz, der künstliche Intelligenz (KI), maschinelles Lernen (ML) und Verhaltenserkennung umfasst. Die Verhaltenserkennung ist eine Technik, die durch Beobachtung des Verhaltens einer Entität feststellt, ob diese angreifen wird. Erweiterte Lösungen zum Schutz vor Malware verwenden außerdem Whitelisting oder Allowlisting – eine Technik, die zugelassene Entitäten erlaubt – und Blocklisting – eine Liste von Entitäten, die blockiert werden sollten.

Wie funktioniert der erweiterte Malwareschutz?

Der Schlüssel erweiterten Schutz vor Malware ist der mehrschichtige Ansatz. Dadurch wird die Wahrscheinlichkeit, dass Malware ein System angreift, erheblich verringert, denn wenn sie eine Schutzschicht überwindet, hat eine andere Erkennungsschicht eine größere Chance, sie zu stoppen. Beispiel:

- Die erste Erkennungsebene kann eine Allowlist sein. Steht die Datei auf der Allowlist, stellt sie keine Bedrohung dar.

- Die nächste Erkennungsebene ist die Blockierungsliste. Wenn der erweiterte Malwareschutz zunächst eine bestimmte Malware identifiziert, fügt das System diesen Datei-Hash zu einer Blockierungsliste hinzu. Sobald die Malware auf einer Blockierungsliste steht, kann sie ein System nicht mehr infizieren.

- Wenn die Malware an der Whitelist und der Blockierungsliste vorbeikommt, bieten KI, ML und die Erkennung von Verhaltensmustern für diese Art von Malware eine weitere Ebene für verbesserten Schutz.

Bei der Verhaltenserkennung wird nicht nur der Code in der Datei untersucht, sondern auch die Art und Weise, wie sich der Code verhält – z. B. welche Windows-Registrierungsschlüssel von der Datei manipuliert werden, welche anderen Dateien erstellt werden, ob die Datei Prozesse erzeugt, das Netzwerk nach anderen verfügbaren Systemen durchsucht oder versucht, eine Verbindung zu externen Systemen herzustellen. Einige dieser Verhaltensweisen können ein Zeichen dafür sein, dass die Datei nach Anweisungen von einem Command-and-Control-Server sucht.

Gleichzeitig trifft der fortschrittliche Malware-Schutz Entscheidungen auf der Grundlage von KI- und ML-Modellen, die mit Daten, die in die Erkennungs-Engine eingespeist werden, trainiert und ständig neu trainiert werden. Dieser Prozess wird von Menschen (die für den Softwareanbieter arbeiten) überwacht, um sicherzustellen, dass die Modelle ordnungsgemäß funktionieren, bei bestehenden und neuen Bedrohungen relevant bleiben und Fehlalarme ausgeschlossen werden.

Warum ist ein erweiterter Malwareschutz wichtig?

Die klassischen Methoden zum Schutz vor Malware, die sich ausschließlich auf Hashes und Codeschnipsel stützen, sind mittlerweile irrelevant, da sich Malware so schnell weiterentwickelt. Mit diesen Techniken können Sie keine neue Malware oder Zero-Day-Angriffe abfangen. Stattdessen hat ein erweiterter Malware-Schutz eine bessere Chance, etwas Neues zu erkennen, weil er bestehende Verhaltensweisen untersucht, was einen erstklassigen Malware-Schutz bietet.

Arten von Malware-Schutz

Heute gibt es verschiedene Arten von Lösungen zum Schutz vor Malware, die eine Kombination aus Erkennung, Prävention und Reaktion auf Malware-Angriffe bieten. Beispiel:

- Nur für die Erkennung: Herkömmliche Anti-Malware-Software stützt sich auf Signaturen und Heuristiken, um eine Malware zu erkennen. Leider nutzen Angreifer KI und ML, um jeden Tag fortschrittlichere Malware zu entwickeln, die von einer herkömmlichen Lösung nicht erkannt werden kann. Anti-Malware allein erkennt Cryptomining und Ransomware nicht, da es nur die Hintertür auf Trojaner und einfache Malware untersucht.

- Erkennung und Prävention: Der fortschrittliche Endpunkt-Malware-Schutz verwendet einen mehrschichtigen Ansatz, bei dem der Dateizugriff und das Dateiverhalten überwacht werden, um Malware mithilfe von KI, ML und verhaltensbasierter Erkennung zu identifizieren und zu stoppen. Der erweiterte Anti-Malware-Schutz kann Zero-Day-Angriffe und Ransomware stoppen, indem er Prozesse anhält, verschlüsselte Dateien automatisch wiederherstellt und Dateien unter Quarantäne stellt.

- Erkennung, Prävention und Reaktion: Systeme für die Erkennung und Reaktion von Endpunkten (EDR) erkennen Malware, zeichnen Malware-Aktivitäten auf und erstellen Berichte, in denen alle verdächtigen Ereignisse im Zusammenhang mit der Verbreitung einer Malware im Netzwerk identifiziert und beschrieben werden. EDR-Systeme erfordern in der Regel eine Art manueller Analyse, um eine effektive Untersuchung und Abhilfe zu schaffen. EDR-Systeme erfordern im Allgemeinen ein Team von Analysten, weshalb sie in der Regel von größeren Unternehmen eingesetzt werden. Erweiterte Erkennungs- und Reaktionssysteme (Extended Detection and Response, XDR) bieten dieselbe Funktionalität wie EDR-Systeme, konzentrieren sich aber auf mehrere Disziplinen, wie Endpunkte, das Netzwerk, die Cloud und andere Lösungen

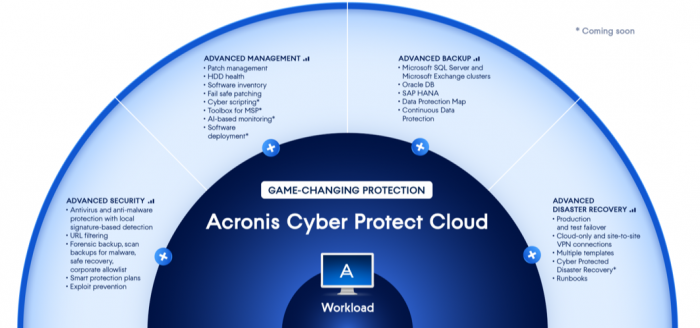

Acronis Cyber Protect Cloud – Erkennung, Prävention, Schutz

Acronis Cyber Protect Cloud ist eine einzigartige Lösung, die komplexe Malware erkennt und verhindert, Abhilfe schafft und Ermittlungsfunktionen bietet und Ihre Daten umfassend schützt. Sie vereint verhaltens- und signaturbasierte Anti-Malware, endpoint protection management, sowie Backup und Disaster Recovery in einer Lösung. Mit nur einer Konsole und mit einem Agenten bietet Acronis Cyber Protect Cloud unübertroffene Integration und Automatisierung, um die Komplexität zu reduzieren, Ihre Produktivität zu steigern und die Betriebskosten zu senken. Einige seiner einzigartigen Merkmale sind:

- Anti-Malware der nächsten Generation, die auf maschinelles Lernen/ AI basierende Technologien einsetzt, um aufkommende/neue Malware zu verhindern

- Globale Überwachung von Bedrohungen und intelligente Warnmeldungen von Acronis Cyber Protection Operation Centers (CPOC), damit Sie über Malware, Schwachstellen, Naturkatastrophen und andere globale Ereignisse, die den Datenschutz Ihrer Kunden beeinträchtigen könnten, informiert bleiben und entsprechende Maßnahmen ergreifen können

- Forensische Datensicherung, die es Ihnen ermöglicht, digitale Beweisdaten zu sammeln, sie in Backups auf Festplattenebene aufzunehmen, die an einem sicheren Ort gespeichert werden, um sie vor Cyberbedrohungen zu schützen, und sie für künftige Untersuchungen zu verwenden

- Patch-Verwaltung für Software von Microsoft und Drittanbietern unter Windows, mit der Sie Patches einfach planen oder manuell bereitstellen können, um die Daten Ihrer Kunden zu schützen

- Überwachung der Laufwerksintegrität mithilfe der ML-Technologie zur Prognose von Festplattenproblemen und zur Ergreifung von Vorsichtsmaßnahmen, um die Daten Ihrer Kunden zu schützen und die Betriebszeit zu verbessern

- Erfassung des Softwarebestands mit automatischen oder bedarfsgesteuerten Scans, um einen umfassenden Einblick in den Softwarebestand Ihrer Kunden zu erhalten

- Ausfallsicheres Patchen durch Erstellung eines Abbild-Backups der Systeme Ihrer Kunden, um eine einfache Wiederherstellung zu ermöglichen, falls ein Patch das System Ihres Kunden instabil werden lässt

- Schutz für mehr als 20 Workload-Typen über eine einzige Konsole, einschließlich Microsoft Exchange, Microsoft SQL Server, Oracle DBMS Real Application Clusters und SAP HAN

- Eine Datenschutzkarte, die die Datenverteilung auf den Rechnern Ihrer Kunden verfolgt, den Schutzstatus von Dateien überwacht und die gesammelten Daten als Grundlage für Compliance-Berichte verwendet

- Kontinuierlicher Datenschutz, der sicherstellt, dass Sie die Daten Ihrer Kunden, die zwischen den geplanten Backups geändert werden, nicht verlieren

- Disaster-Recovery-Orchestrierung mithilfe von Runbooks – einer Reihe von Anweisungen, die definieren, wie die Produktionsumgebung Ihres Kunden in der Cloud hochgefahren wird – um eine schnelle und zuverlässige Wiederherstellung der Anwendungen, Systeme und Daten Ihrer Kunden auf jedem Gerät und bei jedem Vorfall zu ermöglichen

Mit Acronis Cyber Protect Cloud können Sie Ihren Kunden einen mehrschichtigen Schutz für ihre Endpunkte bieten, sicherstellen, dass ihre Daten, Anwendungen und Systeme immer verfügbar und geschützt sind, und die Wiederherstellung ihrer Daten und Systeme in kürzester Zeit ermöglichen, egal was passiert.