最新のサイバー脅威をキャッチアップすることは骨の折れる仕事のようで、先回りして対策することは不可能なことのように感じられます。しかしアクロニスはあなたの味方です。

当社のグローバルネットワークサイバープロテクション・オペレーションセンター (CPOC) のエキスパートは、これらの脅威を24時間年中無休で監視し、現在のセキュリティの状況をよりよく理解するための独自の調査を行い、今後数ヶ月間安全を維持するための最善の方法を調査しています。

このたび 「サイバープロテクション・オペレーションセンターレポート2022」で2022年後半の調査結果を発表しました。無料でお届けするこの報告書には、攻撃パターンの傾向、重要なソフトウェアの脆弱性の概要、最も強力なサイバー犯罪組織とその戦術に関する詳細な洞察をはじめ、今後のセキュリティを維持するための多くの推奨事項をご紹介します。

2022年後半に見られた主な傾向をいくつか紹介しましょう。

ランサムウェアの件数は減少するものの脅威はかつてないほど大きく

世界では、 「ランサムウェア」 という言葉は既に一般的に用語です。2022年後半には、新たなサイバー犯罪組織の数は実際には減少傾向にあり、攻撃の量も減少傾向になりましたが、残った犯罪組織はそれなりに成功しています。

一部のランサムウェア集団は活動を停止したようですが、その背後にいる犯罪者の多くは単にブランド名を変更し、新たに活動を始めただけであることが明らかになっています。Egregor、REvil、BlackMatter、DoppelPaymerなどがその例です。これは以前にも何度も見られた戦術ですが、ある程度は機能しており、犯罪者は法執行機関の活動を遅らせたり、回避したりして、数ヶ月から数年分の活動に備えて時間稼ぎをしています。

現時点では、実際には一部の強力な攻撃者がランサムウェアの世界を支配しているにすぎません。2022年に最も活動的だった4つの攻撃者は以下の通りです

· 最近マルウェアのバージョン3.0をリリースしたLockBitは、現在バグ報奨金プログラムを実施している最初のランサムウェア集団です。

· Black Bastaは、建設資材メーカーのKnauf Groupとカナダの食品小売大手Sobeysに大きな攻撃を実施したContiとREvilの元メンバーによって結成されたグループです。

· インド最大の発電会社、イギリスを拠点とする建築製品販売会社のEurocel、ベル・カナダの大規模独立子会社などを攻撃したHive。

· トリプル恐喝戦術で知られるグループBlackCat/ALPHVは、身代金の要求が満たされない場合、被害者は盗まれたデータの流出とDDoS 攻撃の両方の脅威にさらされます。

もちろん、世界中のあらゆる規模の企業に被害を与え、世間を騒がせているグループは他にもあります。多くの注目すべき事件が今回の報告書で紹介されています。

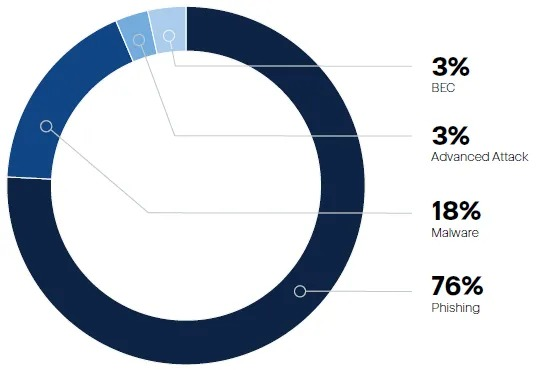

フィッシングと悪意のある電子メールは依然として主要な感染経路

スピアフィッシングやホエールフィッシングのような特殊な形態を含むフィッシングは依然として最大の脅威であり、電子メール攻撃の最も一般的な形態です。昨年7月から11月にかけて、フィッシング活動は130%も増加しています。メールを使った攻撃全体に占める割合は、今年前半の58%から76%に増加しました。

アクロニス CPOCは、2022年第3四半期に17,500,697件のフィッシングと悪意のあるURLをブロックしています。報告書作成時には12月の最終数字はまだ出ていませんが、ホリデーシーズンによく見られるように、攻撃率がさらに上昇していたと思われます。

残念なことに、特に危険なURLといった悪意のあるコンテンツを含む多くのメッセージは、依然として基本的な電子メールフィルターを通過し、ユーザーのシステムに到達します。エンドポイントセキュリティツールをさらに回避するために、悪意のある添付ファイルは、LNKファイルといったパスワードで保護されたZIPアーカイブなど、複数の暗号化レイヤーを備えており、最終的なペイロードを取得する場合があります。これは、多層防御アプローチと、回避防止技術を使用する高度な電子メールセキュリティソリューションの重要性を示しています。

データ侵害は過去最高を記録

データ侵害の世界平均総コストは現在435万ドルで、2022年はさらに11万ドル増加しました。米国では、総コストの平均は約950万ドルにのぼります。

アクロニスは、2022年下半期と年間全体の両方で、データ侵害 と、それらが引き起こす金銭的損害が大幅に増加し、いわゆる 「多要素認証疲労攻撃(MFA Fatigue)」 攻撃を使用する脅威アクターが増えていることを確認しています。これは、正規の承認されたユーザーが誤ってそれを受け入れることを期待して、多要素認証要求で被害者を圧倒するソーシャルエンジニアリング手法です。データの流出は例外的に多く発生し、犯罪者はその流出をランサムウェア攻撃の追加的な手段として使用し、盗まれた情報や資格情報を使用して、今後のさらなる攻撃を促進します。

規模や業界に関係なく、データ流出は組織を完全に破壊する可能性があります。企業は、事業継続への直接的な影響に加えて、深刻な風評被害や規制当局による罰金の可能性にも対処しなければなりません。後者の顕著な例がSHEINであり、ニューヨーク州司法長官事務所は、ハッカーが642万人の顧客に関するデータを盗んだ2018年のデータ侵害事件で、小売店に190万ドルの罰金を科しています。

最新のサイバーセキュリティと脅威のトレンド、代表的な種類のランサムウェアの内部構造の詳細や、ユーザーを保護し続けるための実践的なヒントについては、Acronis サイバープロテクション・オペレーションセンターレポート 2022をお読みください。

Acronis について

2003年にシンガポールで設立されたスイス企業であるアクロニスは、世界15か所にオフィスを置き、60か国以上に従業員を擁しています。Acronis Cyber Platformは150か国に26言語で提供され、21,000社を超えるサービスプロバイダーに採用され、75万社以上の企業を保護しています。