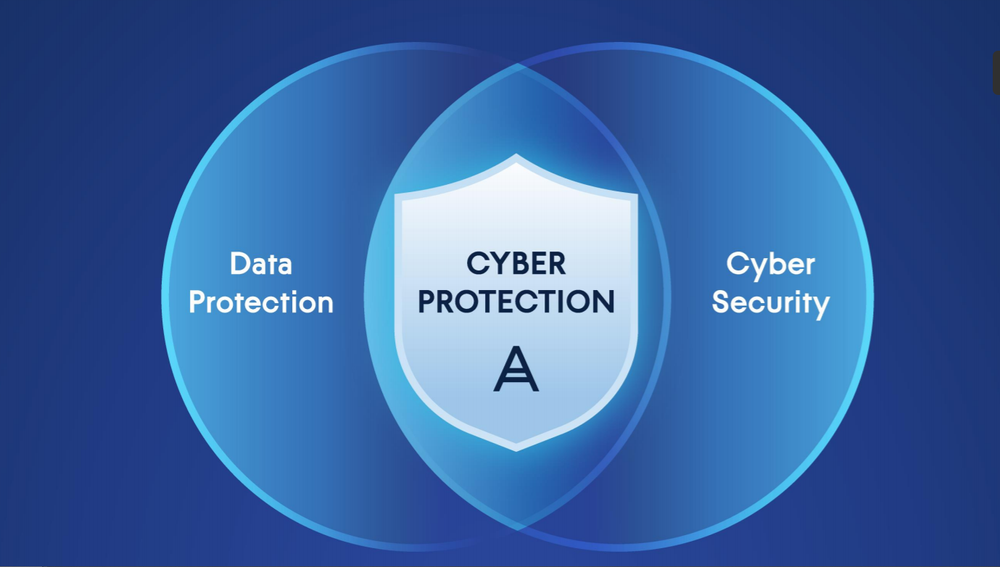

サイバープロテクションとは、データ保護とサイバーセキュリティの統合であり、現在のサイバー脅威の風景の中で、安全な事業運営のために必要なものです。

現代の世界では、企業はデータやデジタル業務に対するさまざまな脅威に直面しています。これらのリスクは、従業員や請負業者によって引き起こされる内部的なものもあれば、サイバー犯罪者や国家、あるいは自社の顧客によって引き起こされる外部的なものもあります。意図的なスパイ行為、混乱、窃盗、あるいは偶発的な過失やヒューマンエラーによるものもあります。ベクトルや動機の如何に関わらず、サイ バー脅威は組織にとって、また組織が雇用し、サービスを提供する個人にとって、絶対的に壊滅的な被害をもたらす可能性があります。 データは今や世界で最も価値のある資源と言っても過言ではありません。データは、ほぼすべてのビジネスオペレーションと意思決定の核となっています。データは爆発的に増加しており、その量は2年ごとに2倍に増加しています。組織、人々、そして 社会全体を守るためには、効果的なサイバープロテクションがますます必要になってきています。

サイバープロテクションとサイバーセキュリティはどう違うのか?

サイバーセキュリティとは、ネットワーク、システム、アプリケーションをサイバー 攻撃から守ることです。サイバーセキュリティの種類には、以下のようなものがありますが、これらに限定されるものではありません。

- ネットワークセキュリティ - リモートアクセス管理や二要素認証(2FA)などのツールを使用して、不正アクセスから内部ネットワークを保護すること。

- アプリケーションのセキュリティ - 侵入テストや暗号化など、ビジネスクリ ティカルなソフトウェアのデータやコード(使用中および開発中の両方)が盗まれたり、乗っ取られたりするのを防くこと。

- ユーザー教育 - マルウェアやフィッシング攻撃などのサイバー脅威を回避するためのベストプラクティスを従業員や顧客に教えること。

サイバーセキュリティとサイバープロテクションの違いは、データとの関係にあります。サイバーセキュリティは、データ保護そのものに焦点を当てるのではなく、デー タへのアクセス、保存、転送、認証を可能にするシステムを守ることに焦点を当てて います。未知の脅威によってバイパスされたり、無効化されたりした場合、サイバーセキュリティのソリューションは、データやシステムをタイムリーに復元するための手助けをすることはあまりできません。

サイバーセキュリティは、オンラインでの保護を維持する上で当然重要な要素ですが、データ保護における現代の課題は、特に組織の生計がかかっているなど、このアプローチだけでは不十分なものとなっています。むしろ、ワークロードをより完全にカバーし、悪意のあるサイバー攻撃の新たな形態に対処するためには、サイバーセキュリティをデータ保護と統合する必要があります。

企業が直面するサイバープロテクションの課題とは?

データの損失、漏洩、破損、操作、盗難の可能性はかつてないほど高まっています。 データは日々の業務の中核を占めるようになってきており、企業は膨大な量のデータを生成していますが、その多くは機密性が高く、顧客や従業員の個人を特定できる情報が含まれている可能性があります。

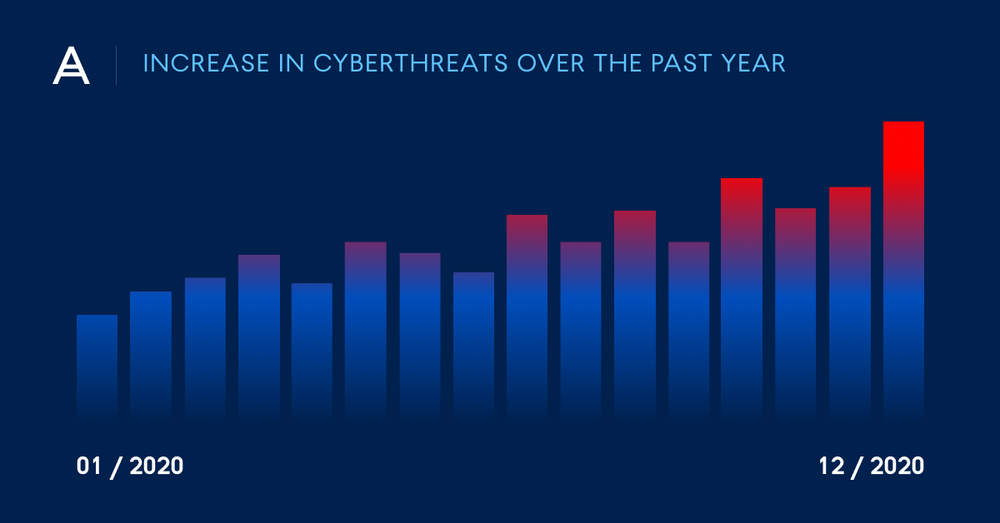

一方、サイバー犯罪者は自動化を利用して、目を見張るようなスピードで新しいサイバー脅威を作成し、反復しています。彼らは、企業のウェブサイトやソーシャルメディア・ネットワークから採掘した情報を使って攻撃を個人化し、ターゲットの好奇心を刺激し、より良い判断を脇に置いて、疑わしいハイパーリンクや電子メールの添付ファイルを開くように誘っています。 ビジネスに不可欠なデータを保護することは重要ですが、実際にそれを行うことは相当な作業です。企業は、デジタル運用を管理する上で、3つの主要な問題に直面しています。

セキュリティ

サイバー脅威はすでに企業にとって大きな課題となっていますが、業務がデジタル・ファースト・モデルへと移行していく中で、これらの脅威は今後も増加していくことが予想されます。ランサムウェアだけでも、世界中で年間数百億ドルの被害が発生しています。その増加は、技術に精通したサイバー犯罪者によって支えられています。 合法的な企業が使用しているのと同じ最先端の技術が、犯罪組織や不正国家によって悪用されています。人工知能と膨大な計算能力を利用して、悪意のある行為者はマルウェアの能力を工業化し、従来の多くのマルウェア対策ソリューションの有効性を上回り、ゼロデイ攻撃の被害を拡大させています。 サイバー犯罪者は、多種多様な手口で活動しています。中には、データをロックして復旧のための身代金を要求し、要求に応じない場合は機密情報を流出させて公開しようとする者もいます。また、通常のビジネスプロセスの弱点を狙ってサービスを中断させたり、資金を個別に吸い上げたりするものもあります。また、ソフトウェア・ベ ンダーを標的にして、一撃で多くのダウンストリーム・ビジネスを危険にさらすことを目的としている場合もあります。多くの場合、攻撃の影響力と被害者への影響力を高めるために、データのバックアップを直接狙うことがあります。 このように進化する脅威の状況において、企業は、ますます複雑化するインフラストラクチャ上の重要なデータの大容量保存を保護しながら、刻々と変化する危険に対応できるサイバープロテクションソリューションを必要としています。

複雑性

モバイルデバイスとモノのインターネット(IoT)の間で、コンピューティングは データの発信地に近づいてきています。企業は、接続が断続的に行われている場合でも、より低いレイテンシー、より速い応答時間、サービスの継続的な可用性を求めて います。スマート家電、ホームオートメーションシステム、ウェアラブルが処理ニー ズの大部分を処理する一方で、間もなく、実際のデータセンターに配置されるデバイ スは1%にも満たないかもしれません。 しかし、分散化はこのような需要の高いメリットを可能にする一方で、データ保護のタスクに驚くほどの複雑さをもたらします。IT担当者は、標準化された使い慣れた機器で集中管理されたデータセンターを管理・保護するのではなく、会社のデータにアクセスして保存するすべてのデバイスやエンドポイントを保護する方法を見つけなければなりません。これを怠ると、他のブランドのインターネットに接続された冷蔵庫に対するサイバー攻撃が成功した場合、貴社の業務が危険にさらされる可能性があり ます。

サイバープロテクションのコスト

世界的なオンライン運用へのシフトと、多様なデバイスにまたがる巨大なデータストアを保護する必要性の間で、サイバー脅威の攻撃対象はかつてないほど大きくなっています。ビジネスに不可欠なデータを効果的に保護するためには、さまざまな機能が必要です。企業によっては、ウイルス対策用の製品、データバックアップ用の製品、パッチ管理やURLフィルタリング用の有料アドオンなど、それぞれのニーズに応じて異なるソリューションを使用している場合もあります。しかし、すべてのリスク要因をカバーするには費用がかかり、このような複数の製品が複雑に絡み合っていること自体がリスク要因となります。 組織の保護計画に追加されるソリューションが増えるにつれ、技術者は、何が保護されていて何が保護されていないのかを把握するためだけに、ますます多くの時間を費 やす必要があります。特に、保護すべきハードウェアやオペレーティング・システムが複数のタイプに分かれている場合は、攻撃範囲全体を保護する製品を見つけるのが難しい場合があり、あるソリューションに新しくインストールされたアップデートが他のソリューションとの非互換性をもたらす可能性があります。 企業がセキュリティソリューションの管理に多くの時間とエネルギーを費やさなけれ ばならない場合、支払った保護の価値や効果を十分に享受することができません。

サイバープロテクションの5つのベクトルとは?

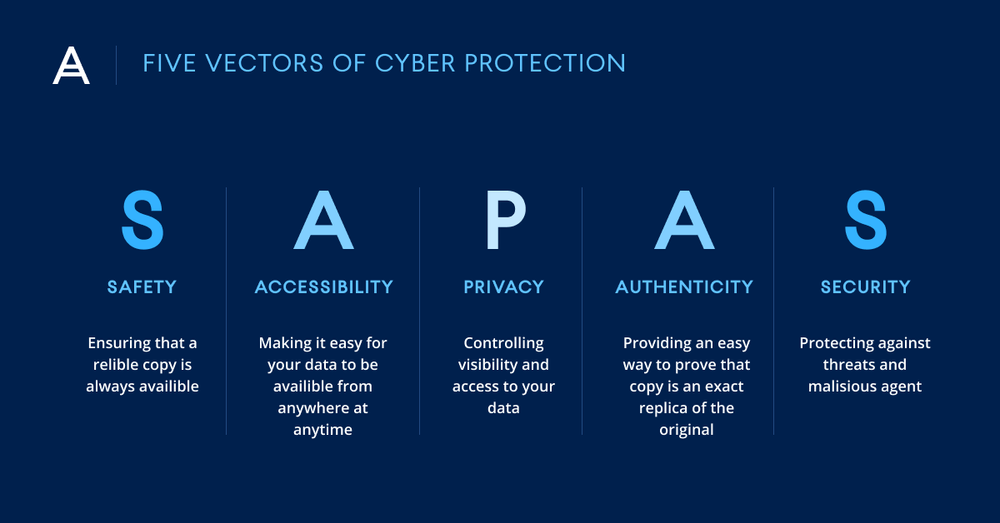

現代のサイバー脅威の世界では、企業がデータのバックアップやウイルス対策だけで なく、それ以上のソリューションを必要としていることは明らかです。企業が必要としているのは、いつでもどこからでもデータを利用できることです。また、誰がその データを閲覧したりアクセスしたりできるかを制御し、機密情報を悪用されないようにする必要があります。また、サイバー脅威や自然災害など、データの損失や事業継続の中断を引き起こす可能性のあるイベントに対してもデータを保護する必要があり ます。また、バックアップからデータを復元する際には、企業はデータが悪質な行為者によって変更されたり、破損されたりしていないことを知る必要があります。

これらのニーズに対応するため、アクロニスは、SAPASの頭文字をとって知られるサイバープロテクションの5つのベクトルすべてに対応するソリューションを開発しています。

安全性(英語でSafety) - データの信頼性の高いコピーを常に利用できるようにします。 アクセシビリティ (英語でAccessibility) - 物理的な場所からいつでもデータを利用できるようにします。 プライバシー (英語でPrivacy) - データの閲覧やアクセスが可能な人の完全な管理と透明性を確保します。 真正性 (英語でAuthenticity)- バックアップされたデータが、元のデータの正確で修正されていないレプリカであることを保証します。 セキュリティ (英語でSecurity) - データ、アプリ、システムをサイバー脅威から確実に保護します。

サイバー保護の5つのベクトルに対応するには、技術的には別々のソリューションを使用することが可能ですが、このアプローチはコストが高く、管理が困難になりがち です。バックアップ、マルウェア対策、リモート管理、ディザスタリカバリなどのニーズに対して別々のツールに依存すると、IT 技術者はそれぞれのソリューションを習得し、維持する必要があります。セキュリティを確保するために複数のデバイスやOSを使用している企業では、機能の整合性を保つのに苦労し、ワークロードの保護に格差が生じる可能性があります。また、複数のエージェントを実行していると、 システムに負荷がかかり、製品の更新ごとに非互換性が生じる恐れがあります。

Acronisのオールインワン型サイバープロテクションソリューション

事業継続の中断は、たとえ短期間の中断であっても、取引機会の逸失や生産性の低下により高額な費用が発生する一方で、データ漏洩は規制当局から高額な罰金を課せられ、個人情報や企業秘密の損失につながる可能性があります。どちらの状況も、企業の評判を大きく損なう恐れがあります。レガシーITソリューションに依存している組織は、機密情報、さらにはその存続さえも深刻なリスクに晒しています。 Acronisは、基盤となるインフラストラクチャからクラウドベースの配信プラットフォームに至るまで、あらゆる段階でサイバープロテクションの5つのベクトルに対応できるように構築されているため、包括的なサイバープロテクションを可能にする 統合ソリューションでこれらの懸念に対応することができます。

- Acronis Cyber Cloud — サービスプロバイダが簡単、効率的、安全な方法でサイバープロテクションを提供できるようにするプラットフォームです。1つのソリューションで、ユーザーはバックアップ、ディザスタリカバリ、ランサムウェア対策、ファイル同期と共有、ブロックチェーンベースのファイル公証と電子署名サービスへのアクセスを得ることができ、すべてを単一のコンソールから管理することができます。

- Acronis Cyber Protect — バックアップと次世代AIベースのマルウェア対策および保護管理を統合した単一ソリューション。複数の保護技術を統合することで、信頼性が高まるだけでなく、新しい機能の学習、導入、保守に要する時間も短縮されます。Acronis Cyber Protectを使用することで、ユーザーは最新の脅威から完全なサイ バープロテクションを受けることができます。

- Acronis True Image — 信頼性の高いバックアップと最先端のマルウェア対策技術を独自に統合することで、簡単、効率的、安全なサイバープロテクションを実現する唯一のパーソナルソリューションであり、あらゆる現代的な脅威からデータを保護します。データ保護の複雑さとコストを削減し、デジタルライフの中断を心配する必要はありません

統合されたサイバープロテクションソリューションだけが、複数のドメインにまたがる最新のワークロード全体に効果的なセキュリティを提供し、進化する最先端のサイ バー脅威がもたらすリスクに対応することができます。この統合されたアプローチにより、Acronisは、あらゆる規模の組織やビジネスに対して、簡単かつ効率的で安全なサイバープロテクションを提供することができます。

Acronis について

2003年にシンガポールで設立されたスイス企業であるアクロニスは、世界15か所にオフィスを置き、60か国以上に従業員を擁しています。Acronis Cyber Platformは150か国に26言語で提供され、21,000社を超えるサービスプロバイダーに採用され、75万社以上の企業を保護しています。