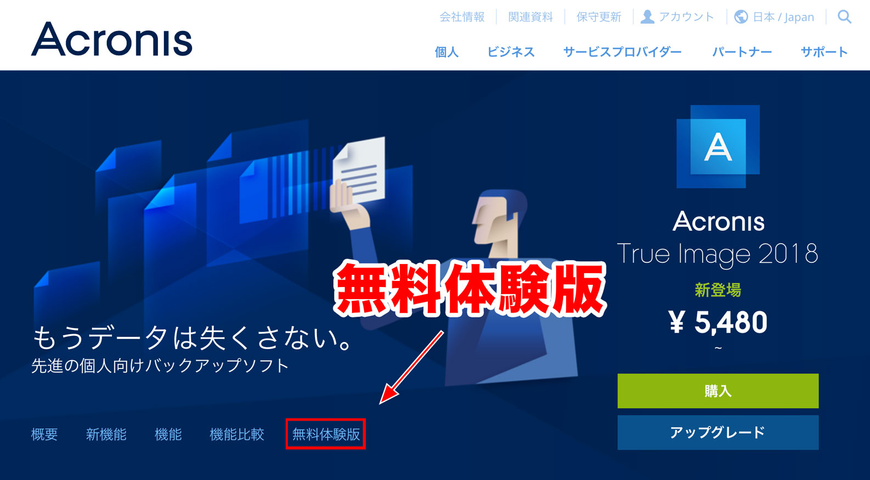

2017年11月15日(水) — 10 読了までの所要時間(分)

You are on United States + Canada website. Select another region to view location-specific content

United States

English

Select another region